Die Reaktionsstrategien nach Hacker-Angriffen müssen gut vorbereitet und geplant sein. Ein effektiver Schutz durch eine IT-Security-Lösungen hängt unter anderem davon ab, ob detaillierte und gründlich getestete Strategien zur Reaktion auf Sicherheitsverletzungen existieren. Dazu ist muss Vorarbeit geleistet werden. Das bedeutet, relevante Daten zu sammeln, potenzielle Bedrohungen zu identifizieren und Frühwarnsysteme einzusetzen um eine möglichst gute Sicherheitsstrategie zu erstellen.

Reaktionsstrategien nach Hacker-Angriffen

Ein wichtiger Schritt ist zunächst die Hauptrisiken zu identifizieren. Das Unternehmen muss verstehen lernen, welche Katastrophen entstehen können wenn zu wenig in die Sicherheitsprodukte investiert wird oder wenn diese mit schlechten oder wenigen Kenntnissen konfiguriert werden. Ein IT-Security Partner kann ihrem Unternehmen beratend zur Seite stehen und mit Ihnen gemeinsam ein ausführliches Sicherheitskonzept erstellen. Um zu identifizieren welche Bedrohungen für das Unternehmen am bedrohlichsten sind, müssen alle Interessenvertreter:innen des Unternehmens eingebunden werden.

Netzwerk analysieren und vollständig abbilden

Häufig ist es in Unternehmen nicht klar, welche Systeme im Netzwerk tatsächlich vorhanden sind. Für die IT-Abteilung ist das ein große Herausforderung eine Übersicht zu erstellen welche Geräte wo und wann im Netzwerk vorhanden sind. Eine Netzwerkübersicht bzw. Dokumentation wird zwar erstellt aber nur selten auch aktualisiert und weiter ausgebaut. Gerade in den schweren Corona-Zeiten ist es mit Home-Office und mobilen Benutzer:innen noch komplexer geworden. Neben der Dokumentation der Systeme ist auch sehr wichtig, welche Zugriffe die Benutzer:innen haben.

Oftmals werden vorübergehend zu viele Recht vergeben und nie wieder zurückgenommen. Systeme zur Überwachung der Rechtevergabe und welche Zugriffe gewährt wurden stehen häufig nicht zur Verfügung. Zumindest nicht in einfacher und übersichtlicher Form so dass die IT-Abteilung schnell Auskünfte über die vergebenen Rechte geben könnte. Unternehmen investieren häufig nicht in die internen Sicherheitsinfrastrukturen und oft zu wenig in die externe Sicherheitsinfrastruktur.

Überwachungssysteme errichten

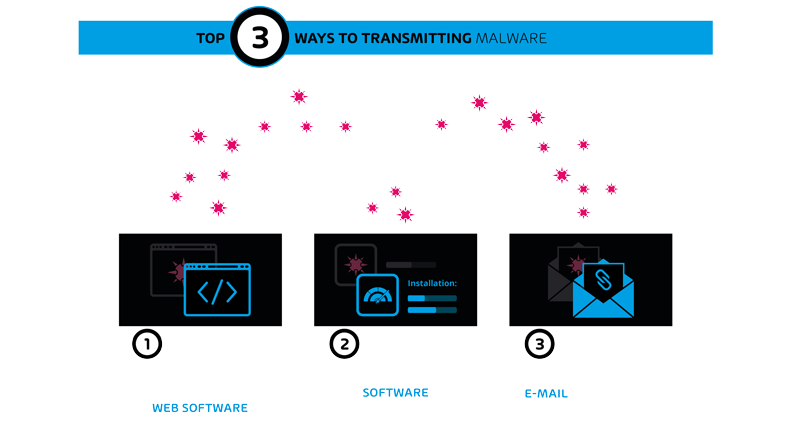

Manche Attacken bleiben lange unentdeckt. Ein Angreifer kann sich mit einer erfolgreichen Phishing oder Exploit Attacke kann oftmals mehrere Tage, Wochen oder sogar Monate unbemerkt im Netzwerk aufhalten. Darum sollte man bei der Strategieentwicklung mit der Annahme beginnen, eine Datenschutz-Verletzung habe bereits stattgefunden, sodass das Unternehmen vorab mit einem Tiefenscan des Netzwerks beginnen kann.

Zu diesem Zweck errichtet die IT-Abteilung ein kontinuierliches Überwachungssystem, für das Software zum Einsatz kommt, die ungewöhnliche Benutzeraktivitäten und Datenexfiltrationen erkennt. Damit diese Art von Software effektiv arbeitet, muss ein Typus von „normalem Verhalten“ definiert werden. Das Ziel ist es, eine Attacke in Echtzeit zu erkennen, ihre Entstehung zu verhindern und den potenziellen Schaden zu minimieren.

Weitere wichtige Punkte sind

- klare Befehlsketten zu etablieren – Verantwortlichkeit bestimmen, nicht in Panik verfallen, To-do-Listen bei Befall oder Erkennung einer Bedrohung

- Kommunikationsstrategien entwickeln

- Strategien erstellen und testen

Wenn eine Hacker-Attacke festgestellt wurde, muss diese eindeutig als solche klassifiziert werden, bevor das Eingreifteam einzuschalten ist. Klar definierte Handlungslinien für verschiedene Arten von Angriffen sollen adäquate und zeitnahe Reaktionen garantieren.

Identity Access Management und Privileged Access Management können Ihre Infrastruktur effizient sichern und mehr Übersicht erzeugen. Auch andere Produkte wie Premium Antispam Filter inklusive Sandboxing und Anti-Phishing Module sowie eine effiziente AV-Lösung unterstützt Sie beim Kampf gegen Cyberkriminelle. Sprechen Sie uns an. Wir beraten Sie gerne und unterstützen Sie mit mehr als 10-jähriger Erfahrung im Bereich der IT-Security.