Das Unternehmen Sophos hat zu einen Hotfix veröffentlicht welche eine Sicherheitslücke, eine SQL injection in der XG Firewall Serie schließt. Die bisher unbekannte Sicherheitslücke konnte ausgenutzt werden um sich Benutzernamen und Passwörter von lokalen Sophos Firewall Konten zu erobern. Am 22. April hat Sophos einen Report erhalten mit einem verdächtigen Feld-Wert im Management Interface. Daraufhin wurde eine Untersuchung gestartet, welche einen Angriff auf physische und virtuelle XG Firewalls zeigte. Das Unternehmen hat sofort reagiert und einen Patch bzw. Hotfix veröffentlicht.

Was ist passiert?

Wenn bei einer Sophos Firewall das Admin-Interface oder auch das User-Portal auf der WAN Zone verfügbar gemacht wurde, konnten Angreifer über eine unbekannte pre-auth SQL injection sich Informationen vom System verschaffen. Dabei konnten die Daten von lokalen Accounts ausspioniert werden. Darunter waren Benutzernamen, die gehashten Kennwörter, User-Portal Accounts und auch VPN Accounts. Passwörter oder Benutzerkonten von externen Authentifizierungssystemen wie Active Directory oder LDAP waren davon nicht betroffen. Sophos hat sofort reagiert und mit einem Hotfix diese Lücke geschlossen und auch die Systeme die evtl. betroffen waren bereinigt.

Wurde meine XG kompromittiert?

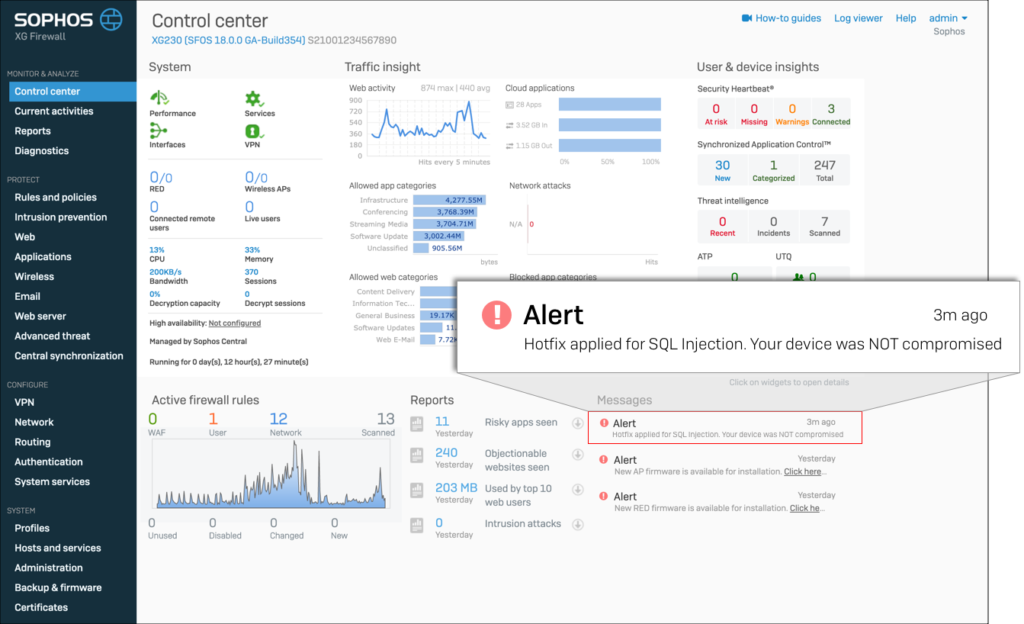

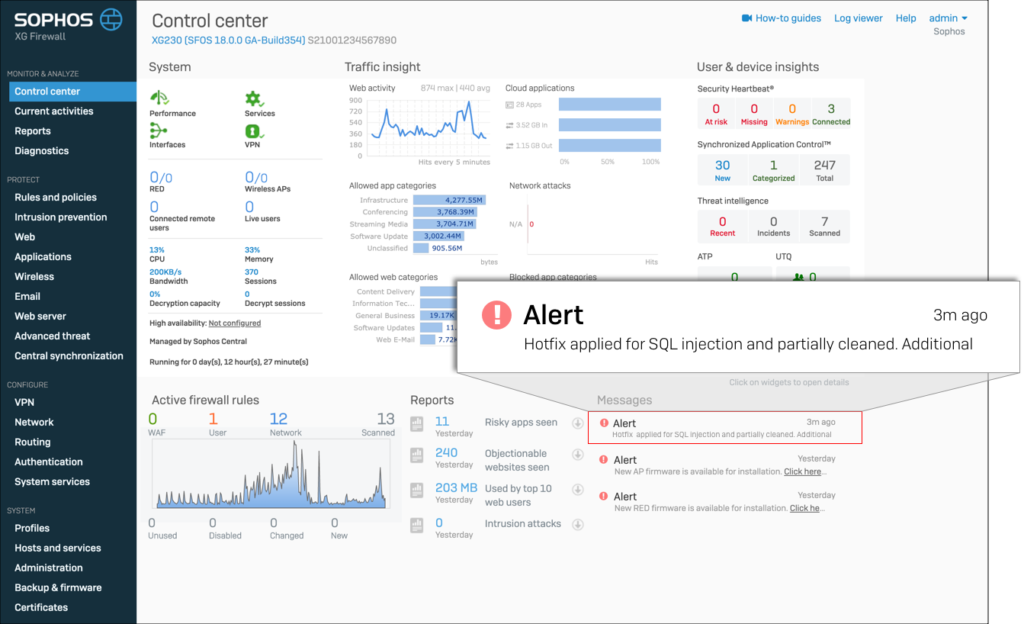

Der Hotfix von Sophos beinhaltet auch eine Nachricht für die Adminstratoren ob ihre Maschine betroffen ist. In den folgenden Screenshots sieht man die Nachricht für Maschinen die betroffen sind/waren und die Maschine bei denen diese Lücke nicht ausgenutzt wurde.

Nicht Betroffene XG Firewall:

Betroffen XG Firewall:

Sollten Sie auf Ihrer Firewall die automatischen Hotfix-Updates deaktiviert haben, lesen Sie hier wie Sie den Hotfix installieren können:

https://community.sophos.com/kb/en-us/135415

Was muss man noch beachten?

Ist Ihre Firewall von der SQL Injection nicht betroffen so müssen Sie nach der Installation des Hotfix nichts weiter beachten. Für Firewalls die kompromittiert wurden, führen Sie die folgenden Punkte durch um das Problem zu beheben:

- Setzen Sie das Kennwort für den Administrator-Account zurück | neues, sicheres Kennwort vergeben

- Rebooten Sie Ihre XG Firewall

- Setzen Sie alle Kennwörter von lokalen Benutzeraccounts zurück

- Auch wenn die Kennwörter nur gehasht erobert werden konnten, ist es empfohlen die Kennwörter von sämtlichen Konten zu ändern welche die gleichen credentials verwenden. Wurden also für andere Accounts die gleichen Kennwörter wie für die lokalen Sophos Accounts verwendet, sollten diese ebenfalls geändert werden.

Betroffen waren alle Firmware-Versionen der unterstützen Sophos XG Firewall, sowohl physikalisch als auch virtuelle Maschinen. Alle Firmwares erhielten auch den Hotfix (SFOS 17.0, 17.1, 17.5, 18.0). Benutzer mit älteren Firmwareständen wird dringend ein Update empfohlen um auch hier die Sicherheitslücke schließen zu können.

Sophos hat im KB Eintrag zu dieser Thematik auch eine Timeline der Attacke veröffentlicht…

Timeline of attack

All times UTC

| Day and Time | Description |

|---|---|

| 2020-04-22 16:00 | Attack begins |

| 2020-04-22 20:29 | Sophos receives report of a suspicious field value in an XG Firewall management interface |

| 2020-04-22 22:03 | Incident escalated to Sophos internal cybersecurity team |

| 2020-04-22 22:20 | Initial forensics started |

| 2020-04-22 22:44 | SophosLabs blocks suspect domains found in initial forensics |

| 2020-04-23 06:30 | Sophos researchers identify indicators of attack |

| 2020-04-23 07:52 | Analysis indicates attack affecting multiple customers – major incident process initiated |

| 2020-04-23 15:47 | Sophos notifies Community of initial mitigations |

| 2020-04-23 19:39 | Initial attack vector identified as SQL injection attack |

| 2020-04-23 21:40 | SophosLabs identifies and blocks additional domains |

| 2020-04-24 03:00 | Telemetry update issued to all XG Firewalls |

| 2020-04-24 04:20 | Sophos notifies Community of additional mitigations |

| 2020-04-24 05:00 | Sophos begins design, development, and testing of hotfix to mitigate SQL injection |

| 2020-04-25 07:00 | Sophos began pushing hotfixes to supported XG Firewalls |

| 2020-04-25 22:00 | Sophos confirms completion of hotfix rollout to XG Firewall units with auto-update (default) enabled. |

Weitere Informationen zu der Thematik können Sie hier einsehen. Sophos hat zu dem gesamten Szenario bei SophosLab auch einen Artikel dazu gepostet: „Asnarok“ Trojan targets firewalls.

Gerne können Sie uns kontaktieren wenn Sie Fragen zu der Sicherheitslücke haben. Unsere Techniker geben Ihnen gerne Auskunft.